Сообщения

Отчет с результатами исследования состояния рынка компьютерных преступлений за 2010 год совершенных выходцами из СНГ и прогнозы на 2011 год

Компания GROUP-IB опубликовала отчет с результатами исследования состояния рынка компьютерных престу…

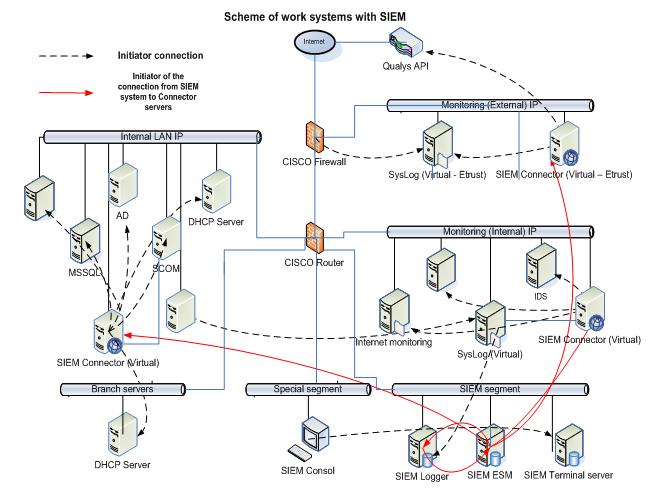

Актуальность и особенности внедрения решений класса SIEM

При нынешних темпах развития информационных технологий, невозможно представить себе компанию, которая бы не пользовалась программными…

Интервью с идеологом Ukrainian Information Security Group - Глебом Пахаренко

Пахаренко Глеб является сотрудником ИТ компании « Инфопульс Украина» , где занимает должность менед…

Построение процессов управления сетевыми уязвимостями и соответствием

Данная статья отражает мнение автора, как физического лица . Статистическая информация, названия юридических лиц, компаний и торговы…